Nei giorni scorsi abbiamo sentito parlare molto spesso dell’attacco hacker subito dal CED (centro elaborazione dati) della Regione Lazio, che ha messo fuori uso il sistema di prenotazione online dei vaccini, oltre che una grande quantità di altri servizi essenziali per i cittadini. Il caso Lazio ha riportato in primo piano un rischio reale legato alla cyber security che purtroppo nella nostra attività professionale notiamo essere sempre sottostimato da molte aziende piccole o grandi che siano.

Da quando è iniziata questa vicenda abbiamo sentito diverse versioni dei fatti che però non hanno chiarito la dinamica dell’attacco né le responsabilità. Chi lavora nel settore della sicurezza informatica si è subito reso conto che la storia raccontata ai media è piena di stranezze e di lacune. Un cyber attacco a organizzazioni pubbliche o private ha sempre un obiettivo ben preciso: GUADAGNARE, o trafugando informazioni che possono poi essere vendute (nel dark web principalmente) o richiedendo un riscatto direttamente all’organizzazione attaccata per il ripristino dei dati criptati.

Ma come è possibile che una organizzazione come la Regione Lazio per un servizio così importante e cruciale per i cittadini come la prenotazione vaccini non abbia adottato tutte le misure di sicurezza informatica che ci si dovrebbe aspettare (certificazioni di processo come la famiglia delle norme ISO 27000)? Come è possibile che in caso di attacco si impieghino giorni e giorni per capire cosa sia successo e come ripristinare i servizi?

Attacco hacker alla Regione Lazio: cosa è successo?

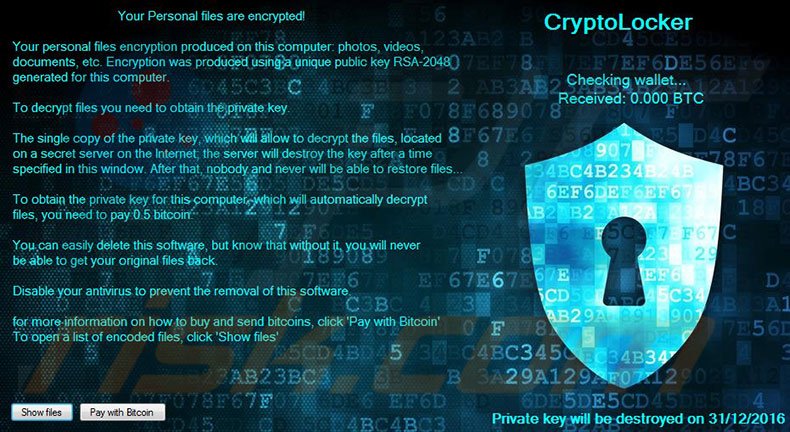

Cerchiamo di fare un po’ di chiarezza: l’attacco portato ai danni della infrastruttura informatica della regione Lazio è stato del tipo “ransomware cryptolocker“, un cosiddetto “virus” che si diffonde sulla rete mascherato da innocuo file o da semplice allegato di posta elettronica, apparentemente inoffensivo ma che, una volta scaricato e aperto cripta inesorabilmente i file nel sistema rendendo di fatto i dati inutilizzabili.

E’ a questo punto che gli hacker si manifestano chiedendo il riscatto “ransom” per fornire la chiave di decifrazione e “sbloccare” così i dati criptati e ripristinare l’operatività dei servizi.

Questo tipo di attacchi hanno avuto un deciso aumento negli ultimi anni, e hanno subito una ulteriore forte impennata con l’avvento dello smart working e il conseguente spesso improvvisato utilizzo di tecnologie, piattaforme e dispositivi non adeguatamente protetti e selezionati, che molto spesso sono di proprietà dei dipendenti e collaboratori che li usano per lavorare da remoto e connettersi alla infrastruttura IT aziendale.

Nel caso dell’attacco hacker alla regione Lazio tutti gli attori accusati di potenziali “errori” si sono discolpati, sia il dipendente che lavorava in smart working, la cui utenza VPN è stata trafugata, sia Engineering colosso dell’informatica che avrebbe partecipato alla gestione dei sistemi della regione.

Il processo di automazione e digitalizzazione in atto nel settore pubblico ha dato più volte dimostrazione di non riuscire a svilupparsi con le necessarie e dovute protezioni, che pure sono codificate e gestibili con un approccio professionale e competente della sicurezza informatica e che quando adottate permettono di evitare le ripercussioni drammatiche a cui stiamo assistendo sempre più spesso.

Tecnicamente e in modo molto pragmatico, il fatto che ci siano voluti giorni per trovare una soluzione, è segno che non è stata progettata una procedura efficace per fronteggiare una minaccia potenziale, dalla quale ci si poteva e doveva difendere e che, in definitiva, non si era pronti a gestire difficoltà di questa portata. Sulla sicurezza informatica e sugli attacchi hacker a organizzazioni pubbliche ed enti si parlerà purtroppo ancora per molto, a causa della cattiva gestione dei soldi pubblici che molto spesso si è fatta. Si sono investiti decine e decine di milioni di euro in sistemi informativi che dovrebbero essere a prova di hacker ma che invece sono oggetto di attacchi il più delle volte portati con successo.

Il settore privato è nelle stesse condizioni di quello pubblico?

Ma mettiamoci per un momento nei panni di un imprenditore o di un amministratore di una organizzazione privata e chiediamoci cosa sarebbe accaduto se la nostra azienda fosse stata colpita allo stesso modo della regione Lazio. Siamo sicuri di avere adottato tutti gli strumenti necessari per prevenire ed eventualmente gestire uno scenario simile? Abbiamo valutato quali ripercussioni si potrebbero avere a causa di un blocco dei servizi e quali conseguenze sull’immagine della nostra azienda verso i clienti e consumatori? Siamo consapevoli dell’impatto di un attacco hacker con violazione dei dati sulla policy GDPR?

Ciascuna azienda può e deve aumentare il proprio livello di sicurezza informatica, per prevenire potenziali minacce ed essere pronta a gestire in modo tempestivo gli effetti di attacchi portati alla propria infrastruttura IT.

Quanto può costare? Sicuramente molto meno di un riscatto e/o di un blocco operativo simile a quello subito della regione Lazio! Nella maggior parte dei casi non è necessario cambiare o aggiungere tecnologia e infrastrutture ma ottimizzare quella esistente.

Scopri le vulnerabilità del tuo sistema informatico e proteggi il tuo business da attacchi potenzialmente dannosi!

Troveremo la soluzione adatta per la sicurezza informatica della tua organizzazione.

Francesco Baldassarri – Esperto sicurezza informatica Microtel srl